FortiGate のロール (role) 設定

FortiGate ではインターフェースにロールを割り当てることで、GUI で設定できる項目が変わります。

LAN

ロールを "LAN" に設定したときが一番設定できる項目が多くなります。

DMZ

ロールを "DMZ" に設定すると、"DHCP サーバ" 機能と "アドミッションコントロール" 機能が非表示になります。

WAN

ロールを "WAN" に設定すると "DMZ" で非表示になったものに加え、IP アドレス指定時の「アドレスオブジェクトに一致するサブネットの作成」の on/off ボタン、「デバイス検知」の on/off ボタンも非表示になります。

その代わり、「推定帯域幅」が表示されます。

この推定帯域幅は WAN のロードバランス機能 "SD-WAN" (旧 WAN LLB) で利用されます。

WAN 回線は LAN と異なり、リンク速度と乖離があります。例えば回線が 100 Mbps ベストエフォートの場合、リンク速度が 100 Mbps となりますが、実際の速度は 10 Mbps などになります。

このとき、FortiGate はこれが実力値どおりなのか遅い状態なのかが判断できず、適切なロードバランスができません。そのため、推定値としてここに入力しておけば、そこからの乖離がどのくらいあるかによってロードバランスを行うことができます。

推定帯域幅は kbps 単位で Upstream (上り速度) と Downstream (下り速度) それぞれで指定します。

未定義 (Undefined)

ロールを "未定義" に設定すると、ほぼ "LAN" と同じになりますが、唯一異なる点は、IP アドレス指定時の「アドレスオブジェクトに一致するサブネットの作成」の on/off ボタンが非表示になることです。

[ネットワークデバイス] の [デバイス検知]

デバイス検知を ON にすると、色々な方法でネットワークに接続されたデバイスを検知し、自動で分類できるようになります。

基本的にはそのデバイスがどのような通信をしているかを見ることによってデバイスを検知しますが、[アクティブスキャン] のオプションを有効にすると、積極的に調査します。プリンタ等の普段だんまりの機器も探すことができます。

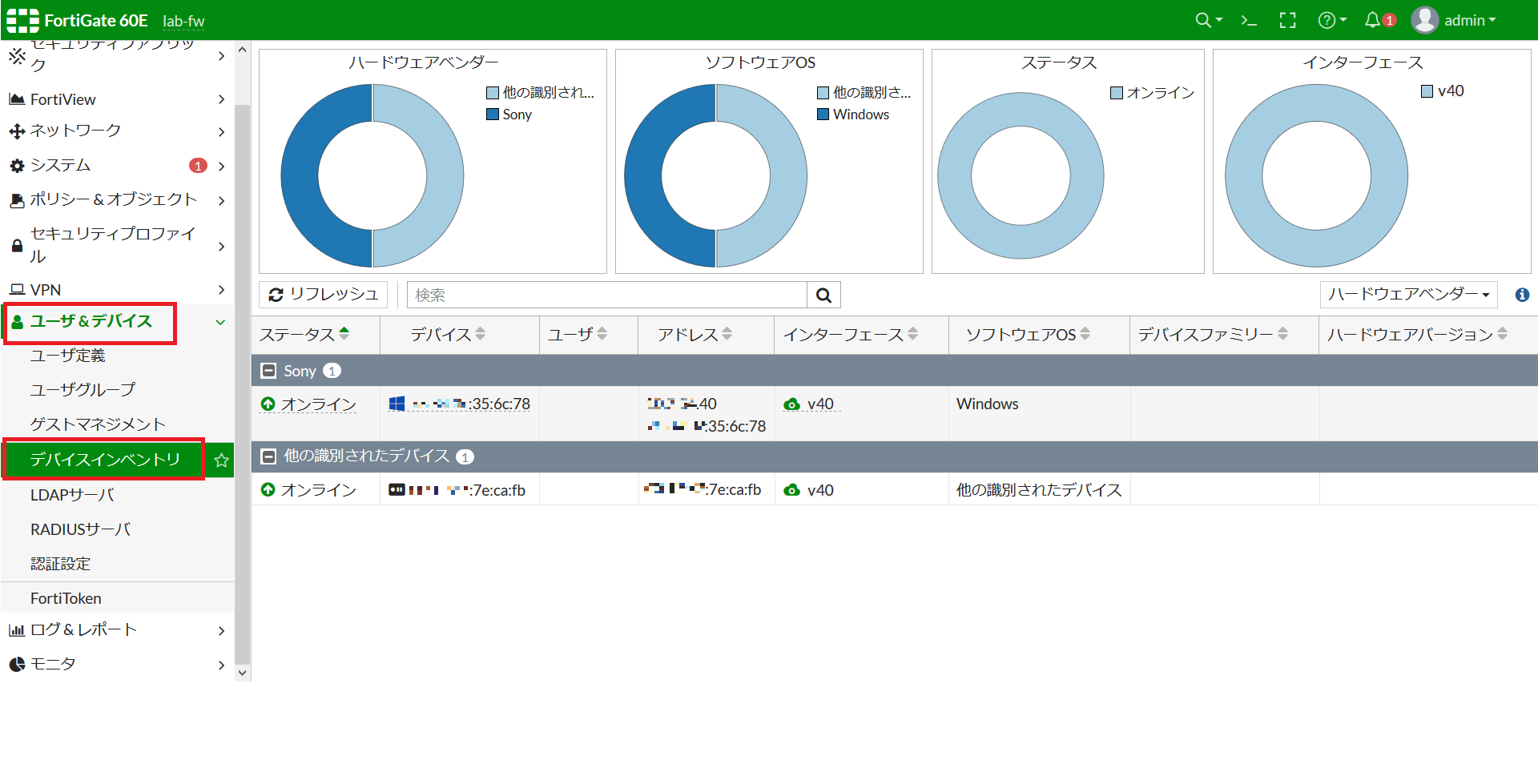

検知したデバイスは [ユーザ&デバイス] の [デバイスインベントリ] で確認できます。

上図の例では MAC アドレスからメーカーを判別しています。その他、Windows ということも識別しています。(LLMNR とか SMB とかで判別?詳細は不明)

アドミッションコントロール

アドミッションコントロールを使うことで、Captive Portal によるユーザ認証を行い、そのユーザに応じてアクセス制御することができます。

Captive Portal とは一言でいうと「Web 認証」のことです。http 通信をジャックして認証画面を表示させ、認証に成功したらそのユーザに割り当てられた権限に応じて通信が許可される仕組みです。

FortiGate の通常のポリシーでは送信元には [IP アドレス] のオブジェクトを設定しますが、このユーザ識別を行うことで、送信元の [ユーザー] のオブジェクトを設定し、(送信元IPではなく) 送信元ユーザでアクセス許可/拒否を設定することができます。

設定の詳細は以下のオンラインヘルプをご参照下さい。

コメント