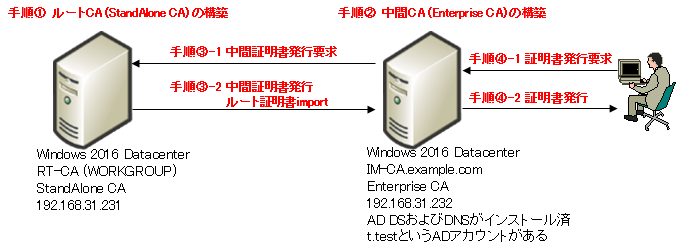

「証明機関」にチェックが入っていることを確認し、「次へ」を押下します。

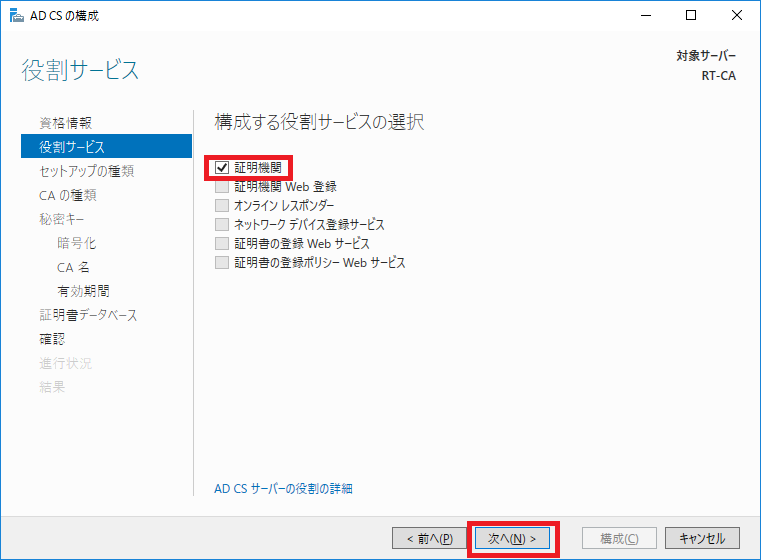

「スタンドアロンCA」が選択されていることを確認し、「次へ」を押下します。

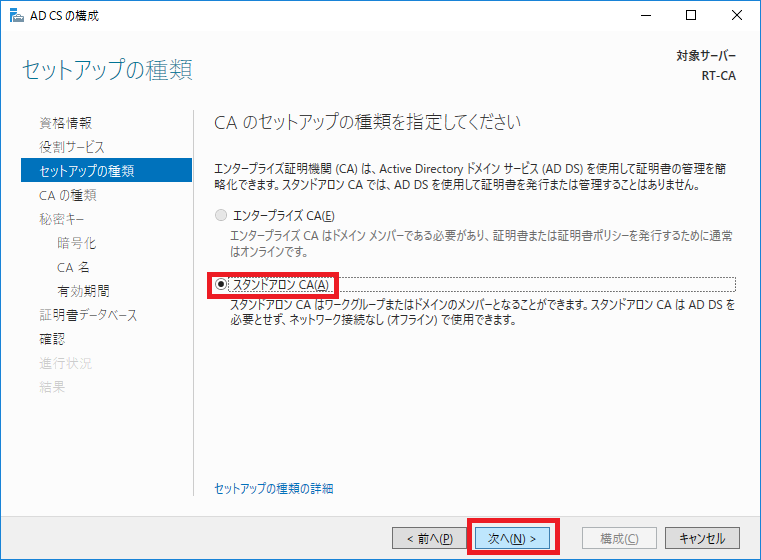

「ルートCA」が選択されていることを確認し、「次へ」を押下します。

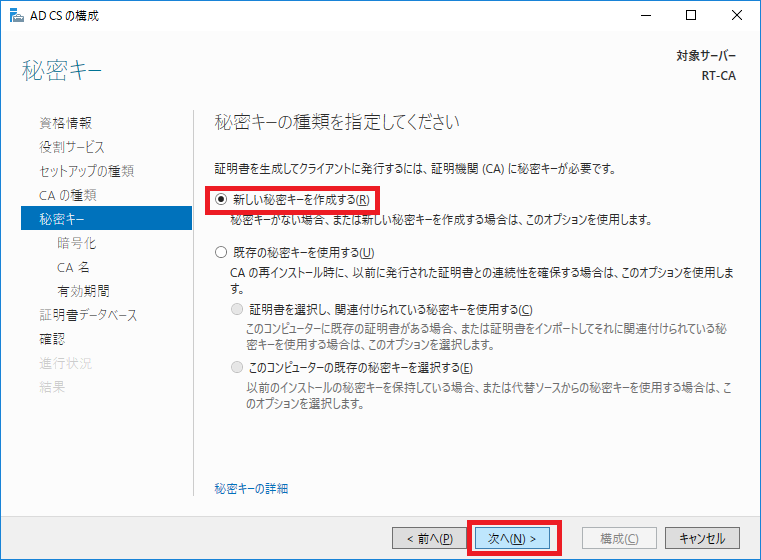

「新しい秘密キーを作成する」が選択されていることを確認し、「次へ」を押下します。

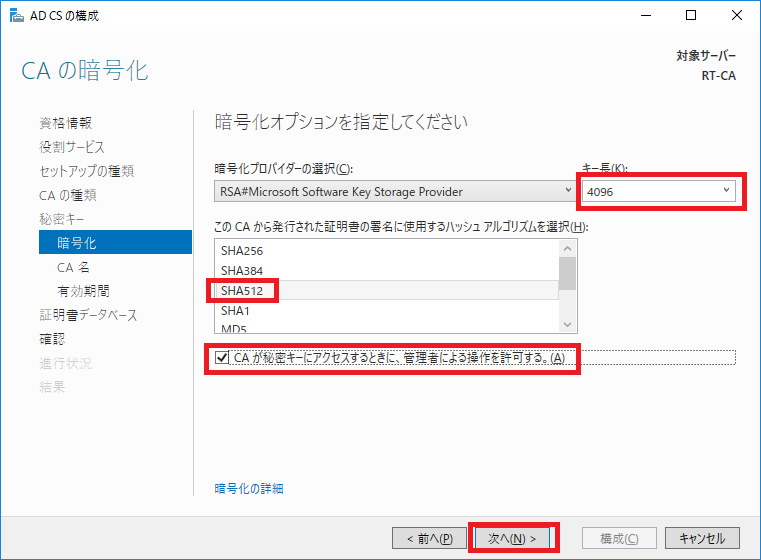

セキュリティ向上のため、「キー長」を4096、「ハッシュアルゴリズム」をSHA512にします。運用面の利便性を考慮し、「CAが秘密キーにアクセスするときに、管理者による操作を許可する」にチェックを入れます。

「次へ」を押下します。

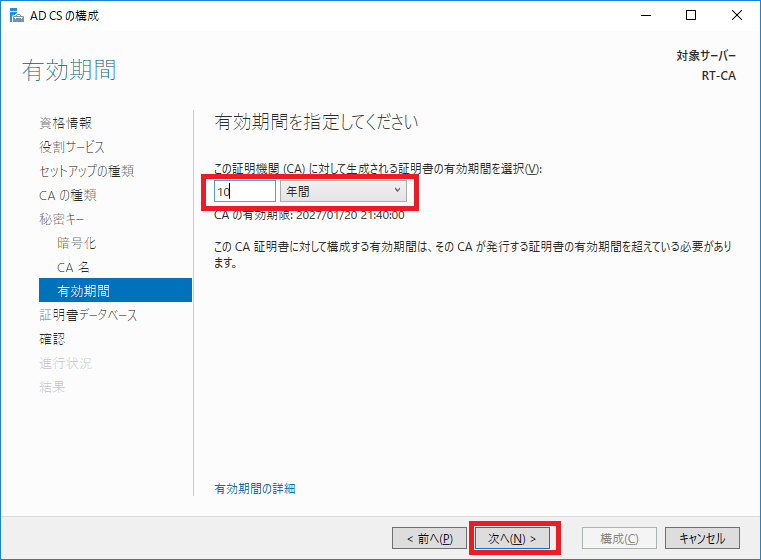

有効期間を10年にします。(この値は任意です)

「次へ」を押下します。

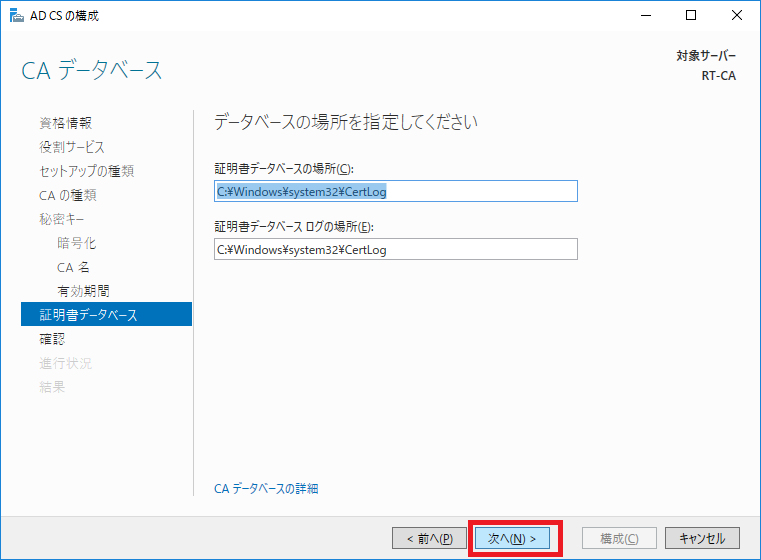

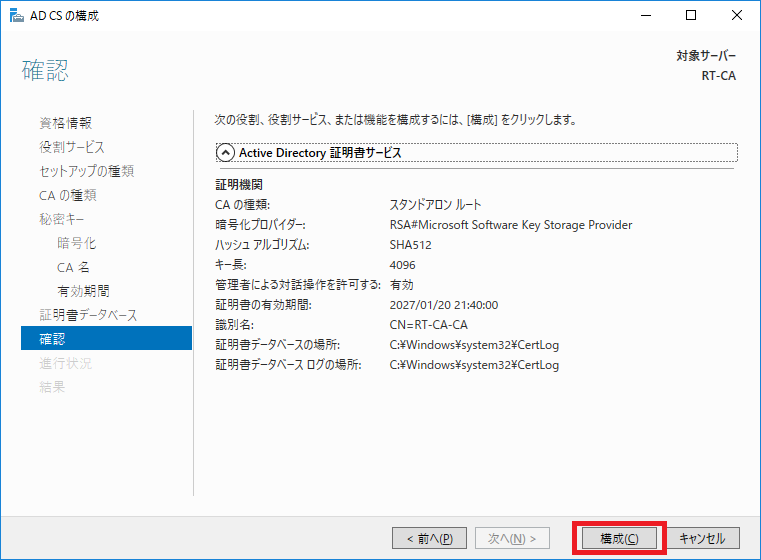

「構成」を押下します。

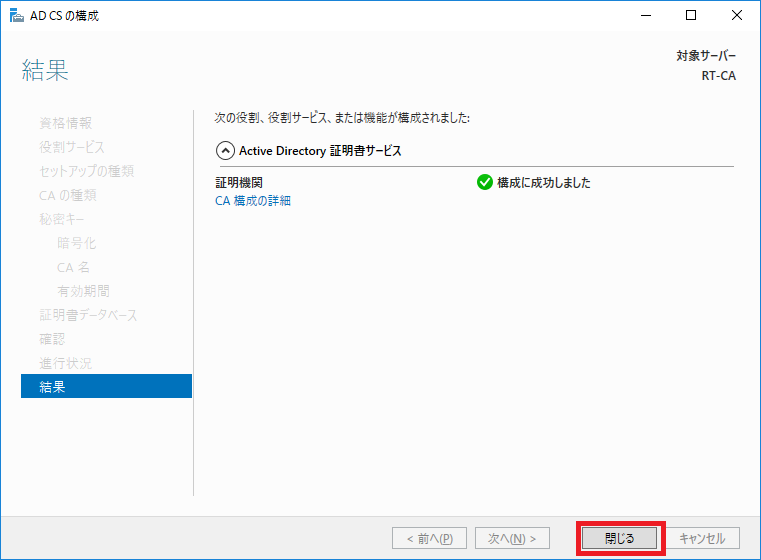

下記画面が出たら構成完了です。「閉じる」を押下します。

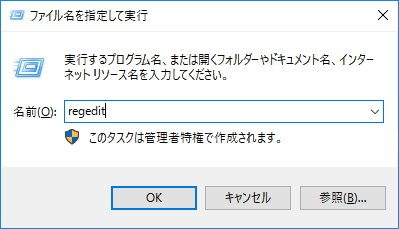

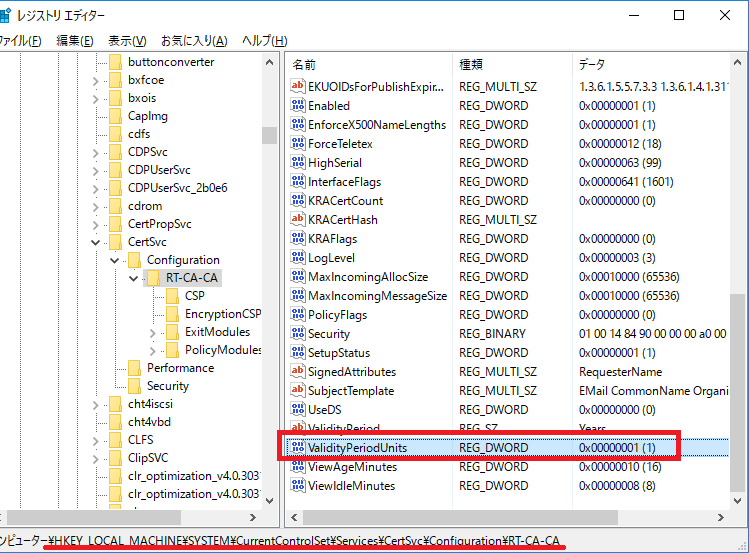

先程証明機関の有効期間を10年としましたが、証明書を作成するとき、証明書の有効期間はレジストリにより1年までしかできなくなっています。これから作る中間証明書の有効期限が1年だと運用面で大変になります。そのため、最長10年に変更します。Windowsキー+Rで "regedit" と打ちEnterを押下します。

\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CertSvc\Configuration\[証明機関名]にある、 "ValidityPeriodUnits" をダブルクリックします。

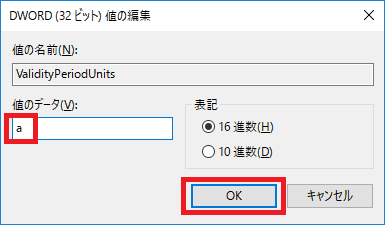

「値のデータ」をa(10進数でいう10)を入力し、「OK」を押下します。

コマンドプロンプトを立ち上げます。

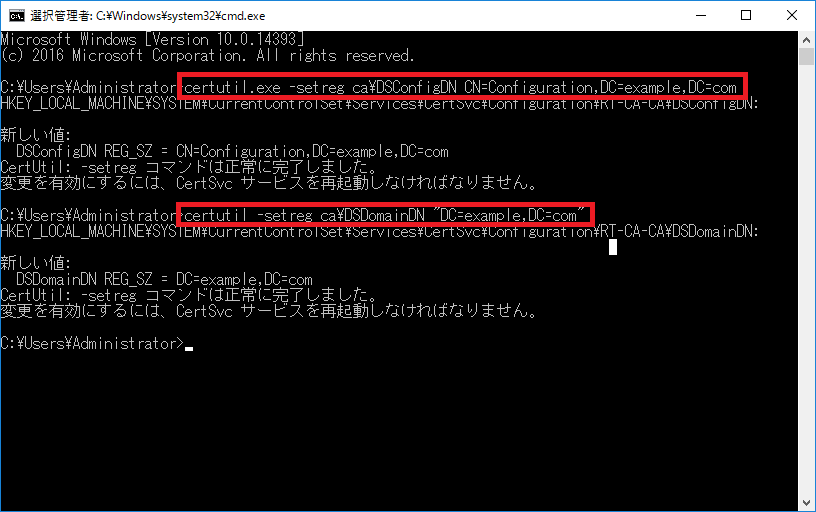

WORKGROUP環境のスタンドアロンルートCAにおいては、デフォルトではクライアントに対してCRLを配布する手段がありません。エンタープライズ中間CAはドメインに参加しているため、このサーバに配布してもらうことを考えます。そのため、このルートCAの情報をエンタープライズ中間CAのADドメインである "example.com"に所属させるため、以下コマンドを打ちます。

certutil.exe -setreg ca\DSConfigDN CN=Configuration,DC=example,DC=com

certutil -setreg ca\DSDomainDN "DC=example,DC=com"

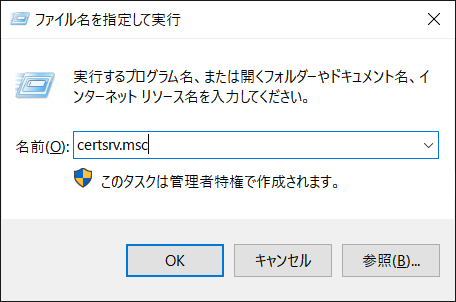

サーバを再起動し、起動したら "certsrv.msc" を起動します。

コメント