OpenLDAPのアクセス権設定

OpenLDAP の セキュリティを高めるためには、slapd.conf のアクセス権設定が重要です。

例えば以下の方針でOpenLDAPを使わせるとします。

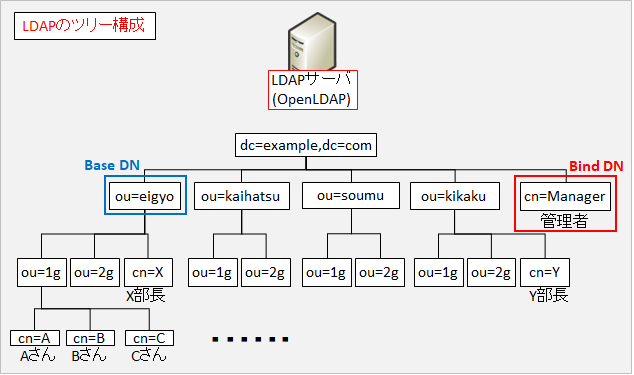

- 管理者には全てのオブジェクトに対しての変更(write)権限を与える。管理者がバインドするユーザアカウント(BindDN)は "cn=Manager,dc=example,dc=com" とする

- LDAP連携する機器(Webサーバやグループウェアサーバ等)には全ての読み取り権限を与える。これらの機器がバインドするユーザアカウント(BindDN)は "cn=Searcher,dc=example,dc=com"とする

- その他のユーザは自身のパスワードは変更(write)でき、自身の情報を読み取り(read)できる。

- 匿名認証は許可しない

上記要件の acl 設定例を以下に示します。

access to dn="cn=.*,dc=example,dc=com" by self read by anonymous auth by * noneaccess to dn.subtree="dc=example,dc=com" attrs=UserPassword by dn="cn=Manager,dc=example,dc=com" write by dn="cn=Seacher,dc=example,dc=com" read by self write by anonymous auth by * none access to dn.subtree="dc=example,dc=com" by dn="cn=Manager,dc=example,dc=com" write by dn="cn=Searcher,dc=example,dc=com" read by self read by anonymous auth by * none access to * by self read by anonymous auth by * none

コメント